Fecha de publicación: 03/12/2020

Importancia: Alta

Recursos afectados:

Cualquier empleado o autónomo que haya recibido un correo electrónico con las características descritas en este aviso.

Descripción

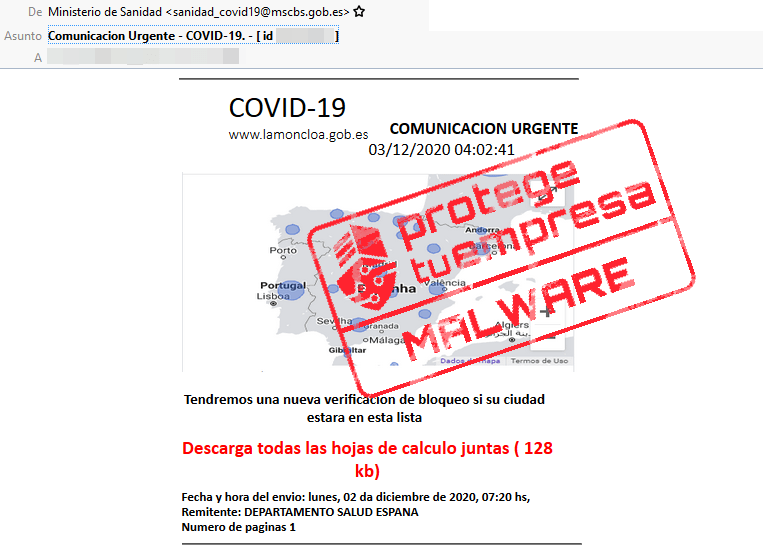

Desde INCIBE se advierte de una campaña de envío de correos electrónicos fraudulentos que tratan de suplantar al Ministerio de Sanidad, Consumo y Bienestar Social para difundir malware, bajo el pretexto de movilidad actual permitida en el país por el COVID-19.

En la campaña identificada, el correo tiene como asunto: «Comunicacion Urgente – COVID – 19. – [id XXXXXX ]», donde XXXXXX son números aleatorios.

En el cuerpo del mensaje se muestra un mapa con las supuestas zonas bloqueadas actualmente a nivel nacional e invita a consultarlas mediante un enlace que apunta a un supuesto archivo de hoja de cálculo disponible para descargar junto al mensaje: “Descarga todas las hojas de calculo juntas (128 kb)”.

Además, se hace pasar por un remitente legítimo en nombre del “DEPARTAMENTO SALUD ESPAÑA” con una dirección de correo que simula ser legítima, pero no lo es.

Detalle

En la campaña detectada, los ciberdelincuentes tratan de distribuir un tipo de malware, identificado como Trojan Downloader o Dropper, que a su vez descargará otro malware catalogado como troyano bancario, el cual ha sido diseñado especialmente para robar información confidencial de carácter bancario.

Una vez el malware obtiene el control del dispositivo afectado, el ciberdelincuente podría realizar acciones maliciosas o dañinas para la víctima, como son la posibilidad de robar datos personales o infectar nuevamente el equipo con otros tipos de software malicioso específicos para lograr sus objetivos.

En esta campaña, los ciberdelicuentes hacen uso de la técnica de email spoofing, con la que tratan de hacer creer a la víctima que el remitente del correo electrónico es el Ministerio de Sanidad, aunque realmente no es un remitente legítimo

El mensaje que suplanta a la entidad estatal es el siguiente:

En el cuerpo del mensaje se pueden observar numerosos errores gramaticales básicos, algo que no comete una entidad oficial.

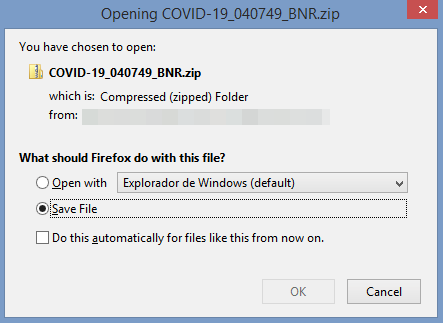

Al hacer clic en el enlace adjunto, se abre el navegador para descargar el archivo malicioso, en este caso concreto «COVID-19_040749_BNR.zip», como puede observarse en la siguiente imagen:

El archivo descargado contiene el malware, que puede ser detectado por algunos navegadores, como archivo malicioso, notificándolo al usuario.

Recuerda que si recibes una notificación por de un organismo gubernamental, debes acceder a través de la sede electrónica del mismo, para comprobar las notificaciones o avisos que te envíen, nunca a través del enlace contenido en el cuerpo del mensaje.